製品概要

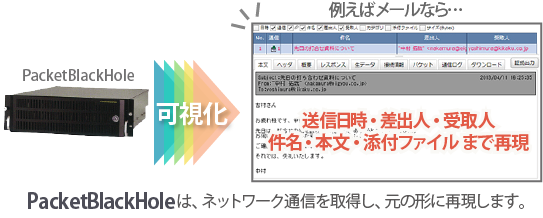

PacketBlackHole は設置箇所を流れる通信(パケット)を全て取得し、その内容を人間が目で見て分かる形に解析します。例えば、ある社員が送受信したメールの本文・添付ファイルや、Web アクセスにより、閲覧したサイト情報、投稿した内容、アップロード、ダウンロードしたファイルの内容など、ネットワーク通信の具体的な内容を可視化することができます。

通信内容を目で見て分かる形に再現!

PacketBlackHole はネットワーク通信を記録・可視化します。→詳細

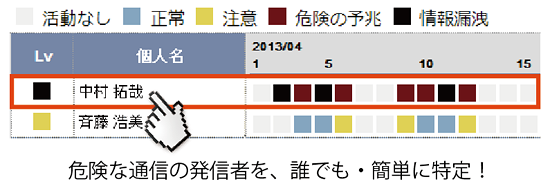

誰でも簡単にインシデントを発見・調査できる!

タイムライン

管理画面を参照するだけで、ネットワーク上の通信の中からインシデントの疑いがある個所を特定し、クリック操作のみで、発信元の個人を特定し、詳細内容まで調査することができます。詳細

企業を取り巻く「インシデント」のリスク、コンプライアンス問題に対処

インシデント発生時に、事実関係を迅速に明確に顧客、ステークホルダーに対する説明責任を果たすことが肝要であり、そのためのリスクマネジメントは必要不可欠です。

また、ステークホルダーに対し、企業の透明性を高める上で必要なコンプライアンスの徹底と、それを確認できる手段を持つことが企業の社会的信頼度を高め、「いざ」という時の要となります。

PacketBlackHole は「リスクマネジメント」「コンプライアンス」という両方の観点で企業を支援できるシステムです。

具体的な運用方法

PacketBlackHole の運用方法、導入効果は様々です!ここではその一部をご紹介します!

- ケース1 : ネットワークの利用調査

- PBH は、すべてのパケットを取得しており、解析内容の可視化を行うだけではなく、システム内にレポート機能を持っています。レポート作成の自動化機能を利用していただくことで、定期的なレポート提出が必要なシステム管理業務の効率を向上することが可能です。また、独自の集計方式や抽出を行えるよう、CSV形式などでの出力も可能です。

- ケース2 : 内部不正行為の調査/不正人物の特定

- 内部の不正行為が疑われている状態の際、ログベースではなかなかその「証拠」を捉えることが困難な場合があります。PBH は、「証拠」となるログベース以上の具体的な情報を提供し、かつ、それらを個人と紐づけた形で簡単に抽出することが可能です。

- ケース3 : インターネットの私的利用/不正行為の抑止/標的型攻撃などの高度な攻撃への対策

-

業務とは無関係なインターネットの私的利用が生産性を低下させていることも少なくありません。かといって全てを強制的に禁止してしまうとそれはそれで非効率な環境を生み出してしまいます。また、昨今では国内でホスティングされているフィッシングサイトの件数も増えており、こうしたものへの対処はフィルタリングのみで完全に防ぐことはできず、高い意識を持つ従業員でさえ、無意識にフィッシングサイトを開いてしまう可能性があるため、防げない脅威が起こってしまう想定をした対策が必要となります。

PBH の設置により、従業員自身に私的利用に対しての抑止を能動的に促すことが可能となるだけではなく、防げない脅威が起こってしまった際に必要な初動調査を自社内で完結することが可能です。 - ケース4 : 企業ポリシーの徹底・最適化に貢献

- BYOD などの規定を設けたとしても、その規定が現場の業務環境とマッチしていなければ、シャドーITなどを助長する結果に終わってしまいます。PBH は、シャドーITなどのポリシーに反する痕跡を個人と紐づけて残すため、ポリシーの徹底を促進することや、業務環境に最適なポリシーを再構築することが可能となります。

基本的な構成

単機構成

~1台で通信の取得解析を実施~

This document was created using the official VMware icon and diagram library.

Copyright c 2012 VMware, Inc. All rights reserved.

通信取得ポイント

PacketBlackHoleを設置するポイントになります。

この部分を通過する通信(パケット)をミラーリング(コピー)して、PacketBlackHoleに通信を流し込みます。上図では、メール通信やWebを取得することが可能ですが、ネットワーク内部のユーザのDBサーバへのアクセスは取得することができないことになります。

複数台構成

~大規模環境などに対応する、負荷分散/スケールアウトなど、複数台のPacketBlackHoleを用いる構成です~

This document was created using the official VMware icon and diagram library.

Copyright c 2012 VMware, Inc. All rights reserved.

通信の取得機能と解析機能で処理を分散させた取得解析分離構成をとることで、通信量の多い大規模な環境でも、ネットワークの可視化を行うことができます。

取得専用機 1台に対し、複数台の解析機を並列させることのできる解析分散構成によって、解析リソースを柔軟に追加することが可能です。